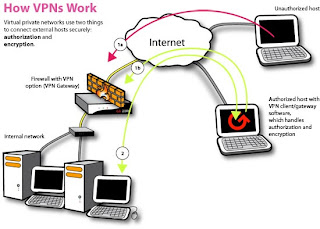

Teknologi jaringan pribadi virtual didasarkan pada gagasan tunneling. VPN tunneling melibatkan pembentukan dan pemeliharaan koneksi jaringan logis (yang mungkin berisi hop antara). Pada koneksi ini, paket yang dibangun dalam format protokol VPN tertentu dienkapsulasi dalam beberapa protokol dasar atau operator lainnya, kemudian dikirimkan antara klien VPN dan server, dan akhirnya dienkapsulasi pada sisi penerima.

Untuk VPN berbasis Internet, paket di salah satu dari beberapa protokol VPN dienkapsulasi dalam paket Protokol Internet (IP). Protokol VPN juga mendukung otentikasi dan enkripsi agar terowongan tetap aman.

Jenis Tunneling VPN

VPN mendukung dua jenis tunneling - bersifat sukarela dan wajib. Kedua jenis tunneling ini biasa digunakan.

Dalam tunneling sukarela, klien VPN mengelola penyiapan koneksi. Klien pertama kali membuat koneksi ke penyedia jaringan operator (ISP dalam kasus VPN Internet). Kemudian, aplikasi klien VPN membuat terowongan ke server VPN melalui koneksi langsung ini.

Dalam tunneling wajib, penyedia jaringan operator mengelola setup koneksi VPN. Ketika klien pertama kali membuat koneksi biasa ke carrier, carrier pada gilirannya segera menjembatani koneksi VPN antara client dan server VPN tersebut. Dari sudut pandang klien, koneksi VPN disiapkan hanya dalam satu langkah dibandingkan dengan prosedur dua langkah yang diperlukan untuk terowongan sukarela.

VPN tunneling wajib mengotentikasi klien dan mengaitkannya dengan server VPN tertentu dengan menggunakan logika yang ada di dalam perangkat broker. Perangkat jaringan ini kadang disebut VPN Front End Processor (FEP), Network Access Server (NAS) atau Point of Presence Server (POS). Terowongan wajib menyembunyikan rincian konektivitas server VPN dari klien VPN dan secara efektif mentransfer kontrol manajemen atas terowongan dari klien ke ISP.

Sebagai gantinya, penyedia layanan harus menanggung beban tambahan untuk menginstal dan merawat perangkat FEP.

Protokol Tunneling VPN

Beberapa protokol jaringan komputer telah diimplementasikan secara khusus untuk penggunaan dengan terowongan VPN. Tiga protokol tunneling VPN terpopuler yang tercantum di bawah ini terus bersaing satu sama lain untuk diterima di industri ini. Protokol ini umumnya tidak sesuai satu sama lain.

Protokol Tunneling Point-to-Point (PPTP)

Beberapa perusahaan bekerja sama untuk membuat spesifikasi PPTP. Orang umumnya mengasosiasikan PPTP dengan Microsoft karena hampir semua rasa Windows menyertakan dukungan klien built-in untuk protokol ini. Rilis awal PPTP untuk Windows oleh Microsoft berisi fitur keamanan yang oleh beberapa ahli diklaim terlalu lemah untuk penggunaan serius. Microsoft terus memperbaiki dukungan PPTP-nya.

PPTP (Point-to-Point Tunneling Protocol) adalah protokol jaringan yang digunakan dalam implementasi Virtual Private Networks (VPN). Teknologi VPN yang lebih baru seperti OpenVPN, L2TP, dan IPsec mungkin menawarkan dukungan keamanan jaringan yang lebih baik, namun PPTP tetap menjadi protokol jaringan yang populer terutama di komputer Windows.

Bagaimana PPTP Bekerja

PPTP menggunakan desain client-server (spesifikasi teknis yang terdapat dalam Internet RFC 2637) yang beroperasi pada Layer 2 dari model OSI.

Klien VPN PPTP disertakan secara default di Microsoft Windows dan juga tersedia untuk Linux dan Mac OS X.

PPTP paling sering digunakan untuk akses VPN jarak jauh melalui Internet. Dalam penggunaan ini, terowongan VPN dibuat melalui proses dua langkah berikut ini:

Pengguna meluncurkan klien PPTP yang terhubung ke penyedia Internet mereka

PPTP menciptakan koneksi kontrol TCP antara klien VPN dan server VPN. Protokol ini menggunakan port TCP 1723 untuk koneksi ini dan General Routing Encapsulation (GRE) untuk akhirnya membangun terowongan.

PPTP juga mendukung konektivitas VPN di jaringan lokal.

Setelah terowongan VPN terbentuk, PPTP mendukung dua jenis arus informasi:

Kontrol pesan untuk mengelola dan akhirnya meruntuhkan koneksi VPN. Pesan kontrol lewat langsung antara klien VPN dan server.

Paket data yang melewati terowongan, ke atau dari klien VPN.

Menyiapkan Koneksi VPN PPTP di Windows

Pengguna Windows membuat koneksi Internet VPN baru sebagai berikut:

Buka Network and Sharing Center dari Windows Control Panel

Klik link "Setup a new connection or network"

Di jendela munculan baru yang muncul, pilih opsi "Sambungkan ke tempat kerja" dan klik Berikutnya

Pilih opsi "Gunakan koneksi Internet saya (VPN)"

Masukkan informasi alamat untuk server VPN, berikan sambungan ini nama lokal (di mana penyiapan koneksi ini disimpan untuk penggunaan di masa depan), ganti salah satu pengaturan opsional yang tercantum, dan klik Create

Pengguna mendapatkan informasi alamat server PPTP VPN dari administrator server. Administrator perusahaan dan sekolah memberikannya kepada pengguna mereka secara langsung, sementara layanan VPN Internet publik mempublikasikan informasi secara online (namun sering membatasi koneksi hanya dengan pelanggan berlangganan). String koneksi bisa berupa nama server atau alamat IP.

Setelah koneksi diatur pertama kali, pengguna pada PC Windows tersebut dapat terhubung kembali nanti dengan memilih nama lokal dari daftar koneksi jaringan Windows.

Untuk administrator jaringan bisnis: Microsoft Windows menyediakan program utilitas yang disebut pptpsrv.exe dan pptpclnt.exe yang membantu memverifikasi apakah penyiapan PPTP jaringan sudah benar.

Menggunakan PPTP pada Home Networks dengan VPN Passthrough

Saat berada di jaringan rumah, koneksi VPN dibuat dari klien ke server Internet jarak jauh melalui router broadband rumah. Beberapa router rumah yang lebih tua tidak kompatibel dengan PPTP dan tidak membiarkan lalu lintas protokol melewatinya agar koneksi VPN dapat dibangun. Router lain mengizinkan koneksi PPTP VPN namun hanya bisa mendukung satu koneksi dalam satu waktu. Keterbatasan ini berasal dari cara kerja teknologi PPTP dan GRE.

Router rumah yang lebih baru mengiklankan fitur yang disebut passthrough VPN yang mengindikasikan dukungannya terhadap PPTP.

Router rumah pasti memiliki port PPTP 1723 terbuka (memungkinkan koneksi dibuat) dan juga diteruskan untuk tipe protokol GRE 47 (memungkinkan data melewati terowongan VPN), opsi pengaturan yang dibuat secara default pada kebanyakan router saat ini. Periksa dokumentasi router untuk batasan tertentu dari dukungan VPN passthrough untuk perangkat itu.

Protokol Tunneling Layer Dua (L2TP)

Pesaing asli PPTP untuk VPN tunneling adalah L2F, protokol yang diterapkan terutama pada produk Cisco. Dalam upaya untuk memperbaiki L2F, fitur terbaik darinya dan PPTP digabungkan untuk menciptakan standar baru yang disebut L2TP. Seperti PPTP, L2TP ada pada layer data link (Layer Two) dalam model OSI - dengan demikian asal namanya.

Protokol Internet Security (IPsec)

IPsec sebenarnya adalah kumpulan beberapa protokol terkait. Hal ini dapat digunakan sebagai solusi protokol VPN yang lengkap atau hanya sebagai skema enkripsi dalam L2TP atau PPTP. IPsec ada di lapisan jaringan (Layer Three) dari model OSI.